Web/Tech

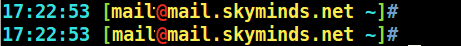

Bash : personnaliser les couleurs de l’invite de commande (prompt) du terminal

Lorsque l’on jongle avec différents serveurs et plusieurs fenêtres de terminal, il n’est pas toujours évident d’identifier immédiatement sur quelle …

Lire Bash : personnaliser les couleurs de l’invite de commande (prompt) du terminal