Web/Tech

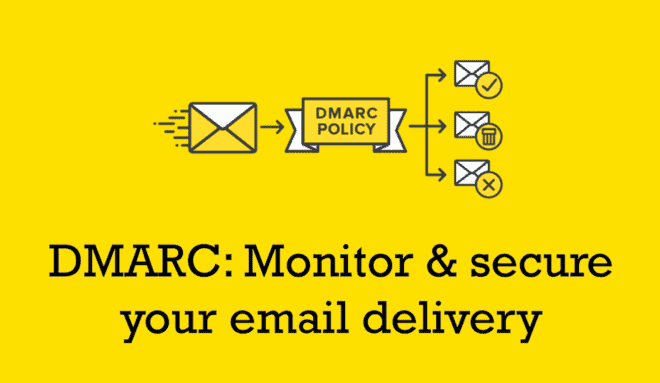

Serveur dédié : ajouter l’authentification DMARC à Postfix et BIND

Notre serveur de mail possède une identification SPF, Sender-ID et DKIM et est sécurisé par un certificat TLS. Nous allons …

Lire Serveur dédié : ajouter l’authentification DMARC à Postfix et BIND