Web/Tech

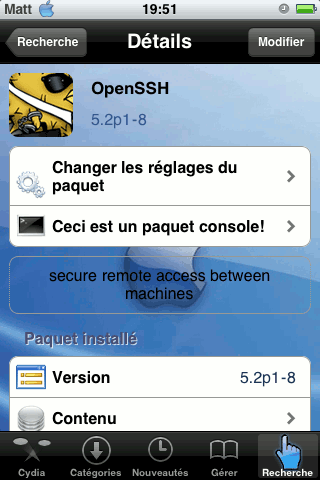

Se connecter depuis un serveur vers un NAS Synology avec des clés SSH, sans mot de passe

La sauvegarde des données Un des problèmes majeurs dans la gestion des données informatiques est la sauvegarde des données. Idéalement, …

Lire Se connecter depuis un serveur vers un NAS Synology avec des clés SSH, sans mot de passe