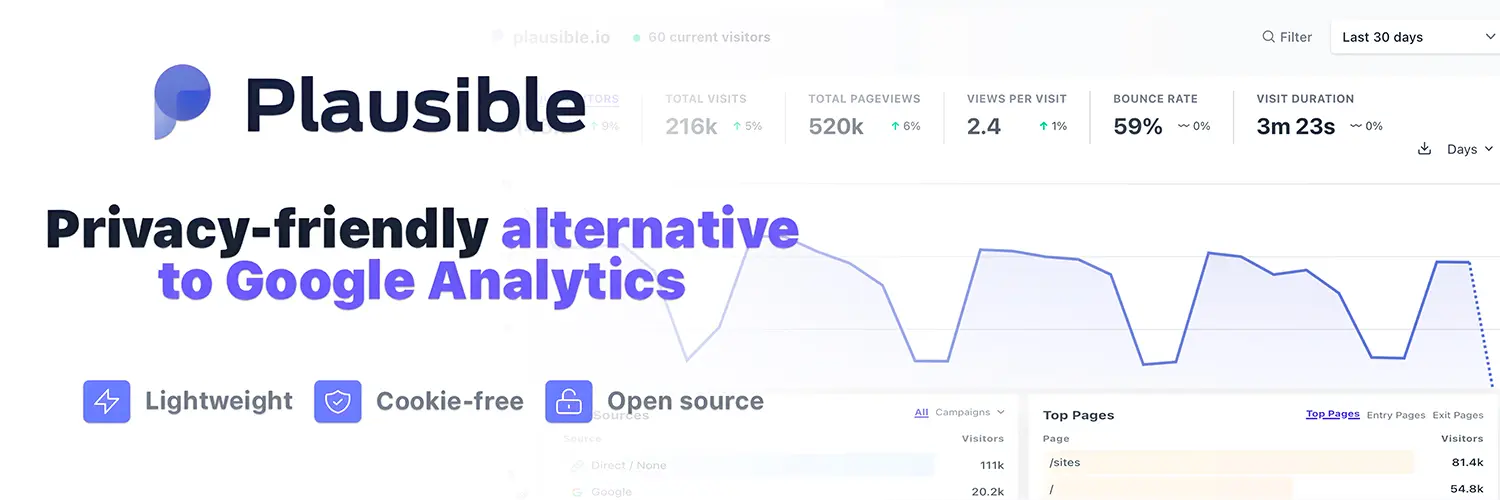

Plausible Analytics au lieu de Google Analytics

Tout le monde connaît Google Analytics mais savez-vous qu’il existe une alternative simple, open source et qui ne nécessite pas de bannière de cookies ? Je vous présente Plausible Analytics. Plausible Analytics est une plateforme d’analyse Web open source qui se concentre sur le respect de la vie privée et la simplicité. Contrairement à des solutions …